¶ Снятие контрольной суммы с объекта

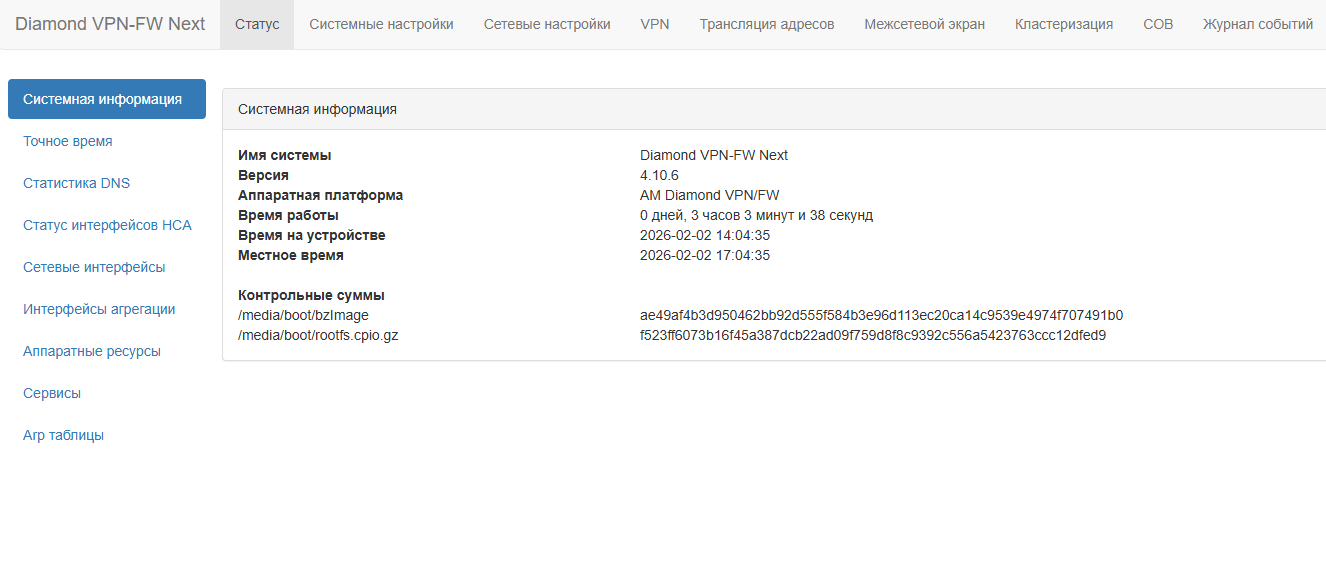

Контрольная сумма снимается автоматически при загрузке устройства, информацию о ней можно найти, выбрав пункт «Статус - Системная информация».

Также присутствует вариант снятия контрольной суммы вручную с помощью специальной утилиты.

В устройстве МКСЗ «Diamond Next» поддерживается утилита "dmcrypt-ic", которая позволяет рассчитать контрольную сумму различных объектов, в том числе и файлов

Утилита находится в папке назначения “/media/storage/”. Синтаксис утилиты, которые необходимо использовать для снятия контрольной суммы следующий:

dmcrypt-ic --calc-ic <inputfile> <outputfile>.

Для работы с утилитой необходимо подключиться к устройству по протоколу ssh. Далее необходимо перейти в директорию назначения с помощью команды “cd /media/storage/”.

input_file - текстовый файл, в которым необходимо перечислить объекты с их точным расположением. Каждая строка - новый объект.

Например, будем использовать файл “input.txt” как входящий файл. В этом файле указаны пути для файлов с образом программного обеспечения. Содержание файла можно посмотреть с помощью команды “cat /media/storage/input.txt”.

# cat /media/storage/input.txt

/media/boot/bzImage

/media/boot/rootfs.cpio.gzПосле того, как файл с входными параметрами готов, необходимо запустить утилиту с помощью команды: “dmcrypt-ic --calc-ic /media/storage/input.txt/media/storage/output.txt”. Файл “output.txt” - файл, где будут зафиксированы контрольные суммы для объектов. Данные файл не нужно создавать предварительно, утилита "dmcrypt-ic" создаст его автоматически в процессе своей работы.

В зависимости от размера объектов расчет контрольной суммы может занимать разное время.

Входящий конфигурационный файл “input.txt” и файл с результатами “output.txt” вы можете сформировать по своему усмотрению с нужными вам названиями.

Результат работы утилиты представлен ниже:

# date

Mon Feb 2 12:55:22 MSK 2026

# dmcrypt-ic --calc-ic /media/storage/input.txt /media/storage/output.txt

IC calculation done

# date

Mon Feb 2 13:00:14 MSK 2025

#

# cat /media/storage/output.txt

/media/boot/bzImage hash:C87606854479C71380A129305848ED19E635BC8AC85698D5F316AA330DABAD0F

/media/boot/rootfs.cpio.gz hash:165FDA58CE26F3A7513DD5F8D227F0B9FF1FEE3806D127CE47B893B220F25229Утилита использует криптографический алгоритм вычисления хеш-функции ГОСТ 34.11-2012.